Статьи из номера 2007/08

О планировании карьеры, плане профессионального развития и не только...

2007/08‣бизнес

Карьера! Как много в этом слове... редакционное вступление В любой сфере человеческой деятельности можно успешно сделать карьеру. ИТ – не исключение. Наоборот, поскольку информационные технологии переживают в 21 веке некоторого рода бум, многие молодые люди видят для себя возможность быстрого карьерного роста именно в сфере ИТ. Эта статья – содержит как базовые рецепты успешного продвижения по карьерной лестнице, справедливые для любой ... подробнее

записки сисадмина

2007/08‣PRIcall

понедельник 8:05 Позвонил юзер, сказал, что забыл пароль. Посоветовал ему воспользоваться утилитой восстановления паролей, которая называется fdisk. Находясь в блаженном неведении, он меня поблагодарил и отключился. Господи, мы ведь еще позволяем таким людям водить машину и голосовать на выборах! 8:12 Позвонили из бухгалтерии, сказали, что не могут подключиться к базе данных отчетов по расходам. Выдал им Стандартный Ответ Сисадмина N12 ... подробнее

хранилище данных в реальном времени: технологические решения

2007/08‣технологии

По мере развития информационных возможностей компаний современное корпоративное хранилище претерпевает существенные технологические изменения. Очередным крупным шагом на этом пути должно стать ХД, обеспечивающее как анализ исторических данных, так и работу в реальном времени – так называемое «активное» хранилище. Стимулирующими факторами здесь являются растущие потребности клиентов, в частности в отношении скорости предоставления услуг, а также ... подробнее

хранилище данных в реальном времени: технологические решения

2007/08‣технологии

По мере развития информационных возможностей компаний современное корпоративное хранилище претерпевает существенные технологические изменения. Очередным крупным шагом на этом пути должно стать ХД, обеспечивающее как анализ исторических данных, так и работу в реальном времени – так называемое «активное» хранилище. Стимулирующими факторами здесь являются растущие потребности клиентов, в частности в отношении скорости предоставления услуг, а также ... подробнее

5 лучших расширений Firefox для веб-разработчика

2007/08‣software

С тех пор, как на свет появился браузер Firefox, на просторах сети не утихают споры какой из браузеров лучше. Судя по статистике сайта marketshare.hitslink.com, сейчас 80% будут доказывать, что Inernet Explorer - лучший, 13% - что лучше Firefox ничего не существует, ну и оставшиеся 7% будут расхваливать Opera, Safari и остальные творения для "комфортного провождения времени в Интернете". И только среди веб-разработчиков - полная тишина! Потому ... подробнее

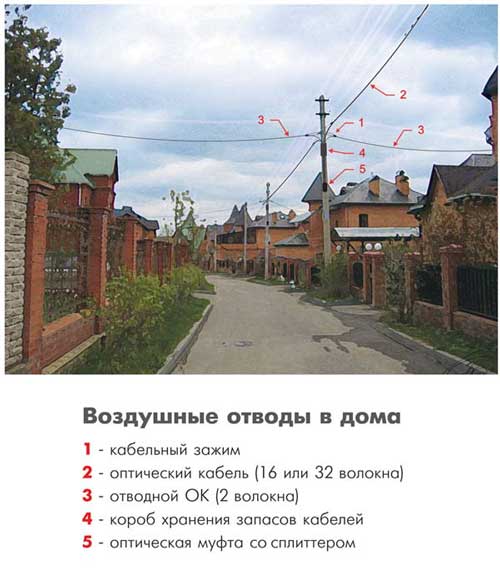

воздушные ВОЛС для коттеджных поселков - преимущества и недостатки

2007/08‣технологии

В коттеджных поселках вблизи крупных городов в основном проживают активные трудоспособные граждане, предприниматели и работники крупных компаний. Эти люди нуждаются в современных средствах связи, в первую очередь это - широкополосный доступ в Интернет, а также качественное телевидение, цифровое видео, IP-телефония. У себя в офисе предприниматели и специалисты имеют различные виды связи, а в коттеджном поселке – чаще всего, нет. Задача сделать ... подробнее