Как бороться с блокировщиками-вымогателями

В минувшем году одной из самых существенных проблем для интернет-пользователей стало заражение их компьютеров разнообразными вариациями популярного вируса Trojan.Winlock. От своих «коллег» этот вредонос отличается не молчаливым вредительством или построением очередного ботнета, а банальным и неприкрытым вымогательством. Причем незамысловатая тактика действий блокировщика ставит в тупик даже достаточно продвинутых пользователей.

Несчастье

Эта трагическая новость оказалась практически незамеченной на фоне предновогодней суеты. Ученик восьмого класса сельской школы в Алтайском крае России вечером 24 декабря 2011-го покончил жизнь самоубийством – причиной происшествия правоохранители называют компьютерный вирус. А конкретно – блокировщик Windows, который можно было убрать, отправив SMS. Именно стоимость этого SMS вкупе с совершенным «проступком» в прямом смысле до смерти напугала мальчика.

Эта трагическая новость оказалась практически незамеченной на фоне предновогодней суеты. Ученик восьмого класса сельской школы в Алтайском крае России вечером 24 декабря 2011-го покончил жизнь самоубийством – причиной происшествия правоохранители называют компьютерный вирус. А конкретно – блокировщик Windows, который можно было убрать, отправив SMS. Именно стоимость этого SMS вкупе с совершенным «проступком» в прямом смысле до смерти напугала мальчика.

Как сообщило РИА «Новости» со ссылкой на источник в правоохранительных органах региона, мальчик был дома один и сидел в Интернете, когда на экране его компьютера появился баннер с трактовкой части 1 статьи 242 УК РФ (изготовление и оборот материалов или предметов с порнографическими изображениями несовершеннолетних). На экране было написано, что баннер можно убрать, послав деньги с помощью SMS на указанный номер. «Школьник, увидев баннер такого содержания, испугался и решил покончить жизнь самоубийством. Перед тем как повеситься, он написал предсмертную записку, в которой обратился к родителям с прощальными словами. В письме он рассказал, что вышел с ноутбука в Интернет. Вскоре компьютер заблокировали из-за большого долга. Ребенок попросил родителей не винить себя ни в чем и продать компьютер, чтобы погасить задолженность», – цитирует агентство слова своего источника.

По его словам, на данный момент неизвестно, посещал ли школьник порносайты или вирус был пойман случайно. Школьника нашли повешенным на веранде собственного дома.

Масштаб проблемы

Как свидетельствуют специалисты «Лаборатории Касперского», «троянцы-вымогатели» (они же – «блокировщики Windows») наиболее распространены на территории России и стран СНГ. Их жертвами по большей части оказываются любители онлайн-порно, а также посетители сайтов, предлагающих бесплатное ПО, файлообменников и взломанных легитимных веб-ресурсов. Причем чаще всего наивные пользователи сами загружают и запускают вредоносную программу, думая, что устанавливают легитимное ПО или сейчас просмотрят пикантный видеоролик.

При этом технологии, используемые киберзлоумышленниками, тоже не стоят на месте. Так, в III квартале 2011-го был выявлен изощренный способ распространения блокировщиков – через серверы игры Counter Strike. Специфика CS предполагает, что при подключении пользователя к серверу на его ПК могут быть загружены любые файлы, необходимые для игры, как правило, это карты и аудиоэффекты. Вместе с нужными игроку файлами на компьютер пользователя может попасть и вредоносное ПО.

Впечатляет и быстрота изменения схемы работы троянцев-вымогателей. Еще два года назад для получения денег от жертв злоумышленники использовали SMS-сообщения: пользователь отправлял платное сообщение на короткий номер, а в ответном сообщении ему автоматически высылался код разблокировки. Но из-за повышенного внимания правоохранительных органов с середины 2010 года мошенники стали использовать счета мобильных телефонов, чему способствовало появление у мобильных операторов функции вывода средств со счета. А со второго полугодия 2011-го преступники стали очень активно использовать кошельки платежных систем WebMoney, «Яндекс.Деньги» и им подобных.

Специалисты «Лаборатории Касперского» пишут на сайте компании: «Если вы стали жертвой вирусописателей и ваша система оказалась заблокирована, не стоит идти на поводу у злоумышленников и отправлять им деньги в соответствии с инструкцией вредоносной программы. В большинстве случаев это не поможет разблокировать компьютер. Вы можете воспользоваться специальными сервисами, которые антивирусные компании предлагают пользователям, пострадавшим от программ-вымогателей».

Технология защиты

Действительно, «ЛК» разработала достаточно эффективные инструменты для противодействия блокировщикам. Впрочем, не только «ЛК». Давайте же рассмотрим несколько основных способов избавления от этой напасти.

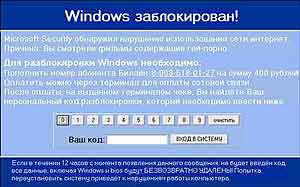

Троянцы-вымогатели, потомки Trojan.Winlock, существуют в тысячах различных модификаций. Хотя все они действуют схожим образом: в какой-то момент перед пользователем на экране появляется окно на 2/3 экрана (а то и на весь экран). В окне – угрожающее сообщение. Обычно эксплуатируются две темы: то, что пользователь смотрел детскую порнографию или порно с насилием (хотя не факт, что он это делал), либо то, что он использует нелицензионное ПО. (Встречаются и другие типы обвинений, но намного реже.)

Одновременно блокируется клавиатура компьютера. Для усиления эффекта подобное сообщение сопровождается крупными порнобаннерами и/или ссылками на угрожающе звучащие статьи Уголовного кодекса. Работа на ПК становится невозможной.

Далее пользователю предлагается разблокировать компьютер, заплатив штраф тем или иным способом. В противном случае – невозможность работать, повреждение компьютерного «железа», уничтожение программ и данных… Все зависит от фантазии авторов данного конкретного вируса.

Первый вариант спасения – попробовать прибегнуть к помощи Касперского. Первое и основное, что рекомендуют в «ЛК» – ни в коем случае ничего никуда не отправлять и не выполнять инструкций, написанных на экране зараженного компьютера. В случае вымогательства с использованием платных SMS следует записать номер, на который требуют перевести деньги, и код для SMS-сообщения.

Далее следует воспользоваться другим ПК или смартфоном с выходом в Интернет. Пострадавшему следует пройти по адресу SMS.KASPERSKY.RU и в поле «Получить код» ввести записанный номер. Если этот номер присутствует в базе данных «ЛК», система выдаст один или несколько кодов разблокировки. (Если один и тот же номер использует несколько вирусов, пользователю предложат по картинке слева определить, какая именно ему попалась модификация.) Далее останется ввести код разблокировки на зараженном компьютере.

Если первый вариант действий не решит проблему, «ЛК» предлагает второй, посложнее. Придется использовать специальную утилиту Kaspersky WindowsUnlocker. Утилита запускается при загрузке компьютера с Kaspersky Rescue Disk 10 и позволяет работать как в графическом режиме загрузки Kaspersky Rescue Disk, так и в текстовом.

Kaspersky WindowsUnlocker проводит лечение реестра всех ОС, установленных на компьютере (в том числе установленных на разных разделах, в разных папках одного раздела), а также лечение пользовательских веток реестра. Kaspersky WindowsUnlocker не производит никаких операций с файлами (для лечения зараженных файлов можно использовать Kaspersky Rescue Disk 10).

Сперва следует загрузить пострадавший ПК с Kaspersky Rescue Disk. Для записи Kaspersky Rescue Disk на СD/DVD-диск или USB-носитель потребуется незараженный компьютер, подключенный к Сети. Далее дам инструкцию от первого лица.

Итак, скачиваете образ Kaspersky Rescue Disk с утилитой Kaspersky WindowsUnlocker. Можно скачать образ KWU_1.0.3.iso (~196 Мб) с сервера «Лаборатории Касперского». Записываем iso-образ на пустой CD/DVD с помощью любой программы для записи оптических дисков, либо используем USB- носитель (на нем должна быть установлена файловая система FAT16 или FAT32, и никакого иного ПО).

В случае использования USB-носителя скачиваем утилиту для записи образа на USB с сервера «ЛК» (~378 Кб) и запускаем файл rescue2usb.exe. В окне Kaspersky USB Rescue Disk Maker задаем местоположение загруженного образа Kaspersky Rescue Disk с включенной утилитой c помощью кнопки «Обзор». Выбираем из списка нужный USB-носитель и жмем кнопку «Старт».

Далее готовим пострадавший ПК к загрузке с созданного диска. В параметрах BIOS на закладке Boot задаем загрузочный диск – соответственно, CD-ROM Drive или Removable Devices в случае USB-носителя. Вставляем носитель с записанным образом в компьютер. Далее перезагружаем компьютер. После перезагрузки на экране появится сообщение Press any key to enter the menu. Нажимаем на любую клавишу, затем клавишами перемещения курсора выбираем язык графического интерфейса и жмем Enter.

Выбираем один из следующих режимов загрузки:

- Kaspersky Rescue Disk. Графический режим – загружает графическую подсистему (рекомендован большинству пользователей);

- Kaspersky Rescue Disk. Текстовый режим – загружает текстовый пользовательский интерфейс, представленный консольным файловым менеджером Midnight Commander (рекомендован обладателям ноутбуков, пользующимся тачпадом вместо мыши).

Жмем Enter.

Если ОС загружаемого компьютера находится в спящем режиме или работа с ней была завершена некорректно, пользователю предложат монтировать файловую систему или перезагрузить компьютер. В этом случае выбираем один из трех вариантов действий:

- Продолжить. Программа продолжит монтирование файловой системы, однако возможно повреждение файловой системы.

- Пропустить. Программа пропустит монтирование файловой системы. В этом случае можно будет проверить на вирусы только загрузочные секторы и элементы автозапуска.

- Перезагрузить компьютер. Это позволит загрузиться с жесткого диска, чтобы корректно завершить работу операционной системы.

Далее для лечения реестра с помощью Kaspersky WindowsUnlocker выполняем следующие действия:

- Если Kaspersky Rescue Disk загружен в графическом режиме, жмем на кнопку «Пуск» в левом нижнем углу экрана и в меню выбираем пункт Kaspersky WindowsUnlocker.

- Если Kaspersky Rescue Disk загружен в текстовом режиме, в меню пользователя при помощи кнопок-стрелок выбираем Kaspersky WindowsUnlocker и жмем Enter на клавиатуре.

Утилита автоматически запустится и проведет лечение реестра. Результат работы утилиты отобразится в окне root. Если в окне появились сообщения об успешном открытии веток регистра вида «Registry hive %имя ветки регистра% opened successfully» и об удалении подозрительных значений вида «%имя значения параметра регистра% – suspicious value, deleted», значит, утилита сработала успешно.

После завершения работы с Kaspersky WindowsUnlocker следует перезагрузить ПК и в параметрах BIOS на закладке Boot задать в качестве загрузочного диска его собственный жесткий диск. Все.

Альтернативные технологии защиты

Во-первых, у антивирусной компании Dr.Web есть система, аналогичная вышеописанной, – просто менее известная широкому кругу пользователей. Но выручить пострадавшего от Trojan.Winlock могут и его самостоятельные действия – если он, конечно, является достаточно умелым пользователем, знающим, где находится клавиша «any key».

Например, хороший способ – использовать диск типа miniPE, запустив компьютер с него. Далее следует сохранить куда-либо важные документы с диска C. После чего – переустановить Windows.

Справка «КГ»:

Сборка miniPE представляет собой загрузочный диск на основе операционной системы WindowsPE. Диск позволяет загрузить ОС и пользоваться множеством разнообразных утилит в среде Windows, что намного удобнее аналогичных дисков с DOS-интерфейсом. Программы для работы с жестким диском, восстановления данных, антивирус, архиваторы, Winternals ERD Commander – все это и многое другое присутствует на диске miniPE. Это и делает его особенно полезным для тех, кому часто приходится заниматься упавшими операционками.

Бывает и так, что, заполучив Trojan.Winlock, оказывается достаточно перезапустить компьютер, нажав на F7 и указать «запустить с предыдущим реестром». Но помогает далеко не всегда.

Еще один возможный вариант – восстановить систему с загрузочного диска по опции R. Обычно восстанавливает четко и с сохранением всех прежних пользовательских параметров и ПО.

Также коды разблокировки можно найти по следующим адресам: http://virusinfo.info/deblocker/, http://www.esetnod32.ru/.support/winlock/, http://support.kaspersky.ru/viruses/deblocker, http://www.drweb.com/unlocker/index/?lng=ru.

Ну и, конечно, стоит всегда помнить о необходимости регулярного резервного копирования всех данных (или хотя бы самых важных, если лень бэкапить все).

P.S. Любую проблему проще предупредить, чем решить. Так что лучшее средство избежать заражения какой-либо модификацией Trojan.Winlock – это хороший антивирус. Например, у автора этих строк на обоих ноутбуках установлен бесплатный Avast Home Edition – и его вполне хватает, блокировщика Windows я не заполучал ни разу. По отзывам, также хорошо помогает столь же бесплатный Comodo AntiVirus.

Зато почему-то часто доводилось решать эту проблему на офисных ПК у друзей и знакомых. Но эта статья – не про недобросовестных сисадминов.

Денис Лавникевич

Несчастье

Как сообщило РИА «Новости» со ссылкой на источник в правоохранительных органах региона, мальчик был дома один и сидел в Интернете, когда на экране его компьютера появился баннер с трактовкой части 1 статьи 242 УК РФ (изготовление и оборот материалов или предметов с порнографическими изображениями несовершеннолетних). На экране было написано, что баннер можно убрать, послав деньги с помощью SMS на указанный номер. «Школьник, увидев баннер такого содержания, испугался и решил покончить жизнь самоубийством. Перед тем как повеситься, он написал предсмертную записку, в которой обратился к родителям с прощальными словами. В письме он рассказал, что вышел с ноутбука в Интернет. Вскоре компьютер заблокировали из-за большого долга. Ребенок попросил родителей не винить себя ни в чем и продать компьютер, чтобы погасить задолженность», – цитирует агентство слова своего источника.

По его словам, на данный момент неизвестно, посещал ли школьник порносайты или вирус был пойман случайно. Школьника нашли повешенным на веранде собственного дома.

Масштаб проблемы

Как свидетельствуют специалисты «Лаборатории Касперского», «троянцы-вымогатели» (они же – «блокировщики Windows») наиболее распространены на территории России и стран СНГ. Их жертвами по большей части оказываются любители онлайн-порно, а также посетители сайтов, предлагающих бесплатное ПО, файлообменников и взломанных легитимных веб-ресурсов. Причем чаще всего наивные пользователи сами загружают и запускают вредоносную программу, думая, что устанавливают легитимное ПО или сейчас просмотрят пикантный видеоролик.

При этом технологии, используемые киберзлоумышленниками, тоже не стоят на месте. Так, в III квартале 2011-го был выявлен изощренный способ распространения блокировщиков – через серверы игры Counter Strike. Специфика CS предполагает, что при подключении пользователя к серверу на его ПК могут быть загружены любые файлы, необходимые для игры, как правило, это карты и аудиоэффекты. Вместе с нужными игроку файлами на компьютер пользователя может попасть и вредоносное ПО.

Впечатляет и быстрота изменения схемы работы троянцев-вымогателей. Еще два года назад для получения денег от жертв злоумышленники использовали SMS-сообщения: пользователь отправлял платное сообщение на короткий номер, а в ответном сообщении ему автоматически высылался код разблокировки. Но из-за повышенного внимания правоохранительных органов с середины 2010 года мошенники стали использовать счета мобильных телефонов, чему способствовало появление у мобильных операторов функции вывода средств со счета. А со второго полугодия 2011-го преступники стали очень активно использовать кошельки платежных систем WebMoney, «Яндекс.Деньги» и им подобных.

Специалисты «Лаборатории Касперского» пишут на сайте компании: «Если вы стали жертвой вирусописателей и ваша система оказалась заблокирована, не стоит идти на поводу у злоумышленников и отправлять им деньги в соответствии с инструкцией вредоносной программы. В большинстве случаев это не поможет разблокировать компьютер. Вы можете воспользоваться специальными сервисами, которые антивирусные компании предлагают пользователям, пострадавшим от программ-вымогателей».

Технология защиты

Действительно, «ЛК» разработала достаточно эффективные инструменты для противодействия блокировщикам. Впрочем, не только «ЛК». Давайте же рассмотрим несколько основных способов избавления от этой напасти.

Троянцы-вымогатели, потомки Trojan.Winlock, существуют в тысячах различных модификаций. Хотя все они действуют схожим образом: в какой-то момент перед пользователем на экране появляется окно на 2/3 экрана (а то и на весь экран). В окне – угрожающее сообщение. Обычно эксплуатируются две темы: то, что пользователь смотрел детскую порнографию или порно с насилием (хотя не факт, что он это делал), либо то, что он использует нелицензионное ПО. (Встречаются и другие типы обвинений, но намного реже.)

Одновременно блокируется клавиатура компьютера. Для усиления эффекта подобное сообщение сопровождается крупными порнобаннерами и/или ссылками на угрожающе звучащие статьи Уголовного кодекса. Работа на ПК становится невозможной.

Далее пользователю предлагается разблокировать компьютер, заплатив штраф тем или иным способом. В противном случае – невозможность работать, повреждение компьютерного «железа», уничтожение программ и данных… Все зависит от фантазии авторов данного конкретного вируса.

Первый вариант спасения – попробовать прибегнуть к помощи Касперского. Первое и основное, что рекомендуют в «ЛК» – ни в коем случае ничего никуда не отправлять и не выполнять инструкций, написанных на экране зараженного компьютера. В случае вымогательства с использованием платных SMS следует записать номер, на который требуют перевести деньги, и код для SMS-сообщения.

Далее следует воспользоваться другим ПК или смартфоном с выходом в Интернет. Пострадавшему следует пройти по адресу SMS.KASPERSKY.RU и в поле «Получить код» ввести записанный номер. Если этот номер присутствует в базе данных «ЛК», система выдаст один или несколько кодов разблокировки. (Если один и тот же номер использует несколько вирусов, пользователю предложат по картинке слева определить, какая именно ему попалась модификация.) Далее останется ввести код разблокировки на зараженном компьютере.

Если первый вариант действий не решит проблему, «ЛК» предлагает второй, посложнее. Придется использовать специальную утилиту Kaspersky WindowsUnlocker. Утилита запускается при загрузке компьютера с Kaspersky Rescue Disk 10 и позволяет работать как в графическом режиме загрузки Kaspersky Rescue Disk, так и в текстовом.

Kaspersky WindowsUnlocker проводит лечение реестра всех ОС, установленных на компьютере (в том числе установленных на разных разделах, в разных папках одного раздела), а также лечение пользовательских веток реестра. Kaspersky WindowsUnlocker не производит никаких операций с файлами (для лечения зараженных файлов можно использовать Kaspersky Rescue Disk 10).

Сперва следует загрузить пострадавший ПК с Kaspersky Rescue Disk. Для записи Kaspersky Rescue Disk на СD/DVD-диск или USB-носитель потребуется незараженный компьютер, подключенный к Сети. Далее дам инструкцию от первого лица.

Итак, скачиваете образ Kaspersky Rescue Disk с утилитой Kaspersky WindowsUnlocker. Можно скачать образ KWU_1.0.3.iso (~196 Мб) с сервера «Лаборатории Касперского». Записываем iso-образ на пустой CD/DVD с помощью любой программы для записи оптических дисков, либо используем USB- носитель (на нем должна быть установлена файловая система FAT16 или FAT32, и никакого иного ПО).

В случае использования USB-носителя скачиваем утилиту для записи образа на USB с сервера «ЛК» (~378 Кб) и запускаем файл rescue2usb.exe. В окне Kaspersky USB Rescue Disk Maker задаем местоположение загруженного образа Kaspersky Rescue Disk с включенной утилитой c помощью кнопки «Обзор». Выбираем из списка нужный USB-носитель и жмем кнопку «Старт».

Далее готовим пострадавший ПК к загрузке с созданного диска. В параметрах BIOS на закладке Boot задаем загрузочный диск – соответственно, CD-ROM Drive или Removable Devices в случае USB-носителя. Вставляем носитель с записанным образом в компьютер. Далее перезагружаем компьютер. После перезагрузки на экране появится сообщение Press any key to enter the menu. Нажимаем на любую клавишу, затем клавишами перемещения курсора выбираем язык графического интерфейса и жмем Enter.

Выбираем один из следующих режимов загрузки:

- Kaspersky Rescue Disk. Графический режим – загружает графическую подсистему (рекомендован большинству пользователей);

- Kaspersky Rescue Disk. Текстовый режим – загружает текстовый пользовательский интерфейс, представленный консольным файловым менеджером Midnight Commander (рекомендован обладателям ноутбуков, пользующимся тачпадом вместо мыши).

Жмем Enter.

Если ОС загружаемого компьютера находится в спящем режиме или работа с ней была завершена некорректно, пользователю предложат монтировать файловую систему или перезагрузить компьютер. В этом случае выбираем один из трех вариантов действий:

- Продолжить. Программа продолжит монтирование файловой системы, однако возможно повреждение файловой системы.

- Пропустить. Программа пропустит монтирование файловой системы. В этом случае можно будет проверить на вирусы только загрузочные секторы и элементы автозапуска.

- Перезагрузить компьютер. Это позволит загрузиться с жесткого диска, чтобы корректно завершить работу операционной системы.

Далее для лечения реестра с помощью Kaspersky WindowsUnlocker выполняем следующие действия:

- Если Kaspersky Rescue Disk загружен в графическом режиме, жмем на кнопку «Пуск» в левом нижнем углу экрана и в меню выбираем пункт Kaspersky WindowsUnlocker.

- Если Kaspersky Rescue Disk загружен в текстовом режиме, в меню пользователя при помощи кнопок-стрелок выбираем Kaspersky WindowsUnlocker и жмем Enter на клавиатуре.

Утилита автоматически запустится и проведет лечение реестра. Результат работы утилиты отобразится в окне root. Если в окне появились сообщения об успешном открытии веток регистра вида «Registry hive %имя ветки регистра% opened successfully» и об удалении подозрительных значений вида «%имя значения параметра регистра% – suspicious value, deleted», значит, утилита сработала успешно.

После завершения работы с Kaspersky WindowsUnlocker следует перезагрузить ПК и в параметрах BIOS на закладке Boot задать в качестве загрузочного диска его собственный жесткий диск. Все.

Альтернативные технологии защиты

Во-первых, у антивирусной компании Dr.Web есть система, аналогичная вышеописанной, – просто менее известная широкому кругу пользователей. Но выручить пострадавшего от Trojan.Winlock могут и его самостоятельные действия – если он, конечно, является достаточно умелым пользователем, знающим, где находится клавиша «any key».

Например, хороший способ – использовать диск типа miniPE, запустив компьютер с него. Далее следует сохранить куда-либо важные документы с диска C. После чего – переустановить Windows.

Справка «КГ»:

Сборка miniPE представляет собой загрузочный диск на основе операционной системы WindowsPE. Диск позволяет загрузить ОС и пользоваться множеством разнообразных утилит в среде Windows, что намного удобнее аналогичных дисков с DOS-интерфейсом. Программы для работы с жестким диском, восстановления данных, антивирус, архиваторы, Winternals ERD Commander – все это и многое другое присутствует на диске miniPE. Это и делает его особенно полезным для тех, кому часто приходится заниматься упавшими операционками.

Бывает и так, что, заполучив Trojan.Winlock, оказывается достаточно перезапустить компьютер, нажав на F7 и указать «запустить с предыдущим реестром». Но помогает далеко не всегда.

Еще один возможный вариант – восстановить систему с загрузочного диска по опции R. Обычно восстанавливает четко и с сохранением всех прежних пользовательских параметров и ПО.

Также коды разблокировки можно найти по следующим адресам: http://virusinfo.info/deblocker/, http://www.esetnod32.ru/.support/winlock/, http://support.kaspersky.ru/viruses/deblocker, http://www.drweb.com/unlocker/index/?lng=ru.

Ну и, конечно, стоит всегда помнить о необходимости регулярного резервного копирования всех данных (или хотя бы самых важных, если лень бэкапить все).

P.S. Любую проблему проще предупредить, чем решить. Так что лучшее средство избежать заражения какой-либо модификацией Trojan.Winlock – это хороший антивирус. Например, у автора этих строк на обоих ноутбуках установлен бесплатный Avast Home Edition – и его вполне хватает, блокировщика Windows я не заполучал ни разу. По отзывам, также хорошо помогает столь же бесплатный Comodo AntiVirus.

Зато почему-то часто доводилось решать эту проблему на офисных ПК у друзей и знакомых. Но эта статья – не про недобросовестных сисадминов.

Денис Лавникевич

Компьютерная газета. Статья была опубликована в номере 03 за 2012 год в рубрике безопасность