Статьи из номера 2009/35

10 лет белорусской интернет-рекламе

2009/35‣интернет

25 сентября 1999 года в белорусском Интернете появилась первая рекламная площадка – портал KOSHT.com. KOSHT.com не был первым крупным ресурсом байнета, но стал первой компанией, которая сделала размещение рекламы в Интернете своим основным видом деятельности. История белорусской интернет-рекламы началась с того, что летом 1999 года два выпускника БГУИР – Илья Трощенков и Дмитрий Качановский независимо друг от друга пришли к идее создания ... подробнее

IT-индустрия: окончить год с надеждой

2009/35‣бизнес

Компания iSuppli подвела итоги исследования мирового рынка компьютеров во II квартале нынешнего года. По оценкам iSuppli, с апреля по июнь включительно по всему миру было продано около 67,2 млн ПК. Это на 4,3% меньше по сравнению с тем же периодом прошлого года (тогда объем поставок составил 70,2 млн единиц). Тем не менее, если сравнивать с первой четвертью года, продажи выросли на 1%, что свидетельствует о начале восстановления рынка. В ... подробнее

Страсти Microsoft

2009/35‣soft

С Microsoft происходит много интересного: корпорация представила несколько новинок, понесла кадровые потери и оказалась втянута в несколько скандалов. Словом, насыщенная выдалась неделя… На прошедшем недавно ежегодном собрании своих сотрудников Microsoft впервые продемонстрировала поисковик Bing 2.0. Мероприятие, на котором присутствовало около двадцати тысяч человек, проходило на бейсбольном стадионе в Сиэтле. Уже через несколько часов в ... подробнее

В Intel – серьезные преобразования

2009/35‣hard

В корпорации Intel стартовали существенные изменения в структуре. В результате в скором времени управление корпорацией будет сосредоточено в руках трех топ-менеджеров. Обязанности всей управляющей верхушки перераспределяются; часть нынешних руководителей покинет микропроцессорного гиганта. Изменения в структуре управления Intel призваны сконцентрировать весь ее бизнес вокруг архитектуры x86 и производственных активов. Основные производственные ... подробнее

ЖК-телевизор Philips Cinema 21:9 приехал в Беларусь

2009/35‣hard

17 сентября 2009 года компания Philips провела в Минске пресс-брифинг, посвященный выходу на белорусский рынок Philips Cinema 21:9, инновационной модели ЖК-телевизора. На вопросы журналистов отвечали Александр Самец, руководитель ИП «Филипс-Белоруссия», и Ольга Волкова, специалист по маркетингу ИП «Филипс-Белоруссия». Представители прессы также смогли познакомиться и с самим виновником торжества – Philips Cinema 21:9. Как рассказал ... подробнее

Интернет и телефон: рождение новой эры просвещения

2009/35‣mobile

Вы любите читать? А я – нет! Что в этом плохого, в самом деле? Не понимаю. Однако, как показывает опыт, читающие люди значительно более дальновидны и легко обучаемы. Весь секрет в том, что из книг мы можем почерпнуть примеры жизненных трагедий и комедий, которые позволяют нам не проходить по одному и тому же ошибочному пути. Все наши ошибки, так или иначе, уже были допущены персонажами произведений Платона, Фомы Аквинского, Толстого, Пушкина, ... подробнее

Ноутбучная мышь Logitech V100

2009/35‣hard

В последнее время в наших обзорах периферии Logitech часто фигурируют устройства, предназначенные для ноутбука. Это неслучайно - явно прослеживается тенденция к расширению ассортимента устройств именно в этом направлении. Оно и лучше - выбрать действительно есть из чего, даже глаза разбегаются. Сегодня у нас в лаборатории еще одна ноутбучная мышь - Logitech V100. Эта модель появилась на рынке уже давно, и если она продолжает выпускаться, то ... подробнее

Обзор сетевого дискового массива D-Link DNS-323

2009/35‣hard

Десяток лет назад даже один компьютер был далеко не в каждой квартире, но сегодня ситуация изменилась, и два, а то и три и более компьютера или ноутбука в семье с достатком выше среднего — не редкость. Естественно, в таком случае встает вопрос хранения файлов, сиюминутно не нужных никому, но которые вполне могут быть востребованы завтра; например, фильмы занимают не так уж мало места на жестком диске (ситуация, конечно, подразумевает, что все ... подробнее

Тестирование 5.1 акустики microlab X15

2009/35‣hard

Шестиканальная акустика microlab Х15 занимает достаточно интересное положение в модельном ряду microlab. С одной стороны, она, пусть и продвинутая, но все же декоративная акустика, с другой – ее качество и качество звука при этом не страдает. Совершенно очевидно, что этот комплект 5.1 хорошо вписывается в модную сейчас тенденцию, согласно которой небольшие по размеру сателлиты комплектуются полноразмерным сабвуфером. Комплект поставки ... подробнее

Медиаплеер Mediabox PL-111

2009/35‣hard

Mediabox PL-111 является медиаплеером стандартного разрешения, что может показаться неким анахронизмом — настолько популярной стала сейчас аббревиатура HD (High Definition). Однако при близком знакомстве это устройство заставляет изменить мнение о себе на прямо противоположное, настолько удачно в нем соблюден баланс между качественной реализацией оптимально подобранного функционала и невысокой ценой. Устройство построено на медиапроцессоре ... подробнее

Элитное охлаждение – обзор трех кулеров премиум-класса

2009/35‣hard

Необходимость в принудительном охлаждении ряда компонентов компьютера является одной из главных проблем современной IT-индустрии. Несмотря на бурное развитие технологий изготовления полупроводниковых элементов, любой современный кремниевый кристалл по-прежнему большую часть потребляемой энергии выделяет в виде тепла. Особенно от этого страдают центральные (CPU) и, в меньшей степени, графические (GPU) процессоры. Отметим, что мощность ... подробнее

Обзор ультратонкого ноутбука MSI X600

2009/35‣hard

Сегодня мы расскажем об ультратонком ноутбуке MSI X600 из серии X-Slim, ориентированном на использование вне стола и вдали от розетки. Мода на подобные ноутбуки, безусловно, была задана MacBook Air, и другие производители с удовольствием ее подхватили, зачастую делая свои устройства функциональнее и дешевле, чем детище Apple. Упаковка и комплектация Упаковка MSI Х600, как обычно, представляет собой серую картонную коробку, внутри которой ... подробнее

Создание интернет-проекта. Часть 4. WAMP сервер: MySQL, Perl и phpMyAdmin

2009/35‣интернет

Мы продолжаем настраивать компоненты веб-сервера на локальной машине, которые помогут нам довести до ума CMS нашего сайта и немного поработать над его контентом, так сказать, в домашних условиях. Делается это для того, чтобы не мешкать при старте проекта в Сети и свести к минимуму промежуток времени, необходимый для наполнения уже работающего сайта. В конце концов, никто нам не мешает сделать бэкап базы данных и потом просто поставить его на ... подробнее

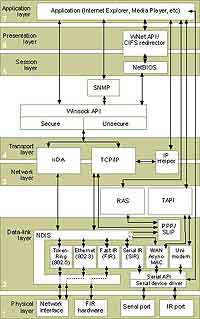

Ликбез по программированию. Сети и сетевые протоколы

2009/35‣программирование

Компьютер — это инструмент, которым нужно уметь пользоваться. Не секрет, что современное коммерческое программирование отличается от теоретического, и приложением «Hello, World!» вы никого не удивите — существуют потребности иного толка и другого уровня. В новообразованную рубрику (или цикл статей) пишут не только студенты, но и просто люди, которые хотят научиться реально программировать. Часть из них хочет воплотить в жизнь какие-нибудь ... подробнее