Статьи из номера 2006/09

Перетягивание каната в Силиконовой долине

2006/09‣бизнес

В целом мировой рынок hi-tech на минувшей неделе выглядел достаточно стабильным. Правда, несколько упал NASDAQ. Потери "технологического" индекса были связаны с негативной реакцией инвесторов на прогноз компании Dell — крупнейшего мирового производителя персональных компьютеров. Дело в том, что неделю назад Dell представила отчет за IV финансовый квартал. Чистая прибыль выросла на 51,4% по сравнению с тем же кварталом предыдущего года — до ... подробнее

Реестр Windows. Настройка. Часть 4

2006/09‣ос

Сегодня мы продолжаем настраивать системный Реестр Windows ХР (начало смотрите в КГ №№ 2, 3, 4 за 2006 г.). Цель нашей работы — как можно лучше настроить операционную систему под нужды конкретного пользователя. А поскольку настроек в Реестре достаточно много, то и вариантов настройки Windows может быть сколь угодно много. Ну-с, ближе к делу! Начинаем. Выключение Active Desktop Настройка Windows под названием Active Desktop позволяет ... подробнее

Windows 2000 и Windows Server 2003. Администрирование серверов и доменов

2006/09‣книгодром

Серия "Системный администратор" Чекмарев А. СПб: "БХВ-Петербург", 2006, 1104 с. ISBN 5-94157-260-3 Эта книга для тех, кто хочет эффективно использовать компьютеры, работающие под управлением ОС Windows 2000 Server и Windows Server 2003 в качестве серверов приложений, файловых серверов и контроллеров домена. Основная цель книги — дать логически завершенное описание многочисленных задач, возникающих на практике (в особенности при ... подробнее

Самоучитель 1С:Бухгалтерия 7.7

2006/09‣книгодром

Серия "Самоучитель" Рязанцева Н., Рязанцев Д. СПб: "БХВ-Петербург", 2006, 480 с. ISBN 5-94157-783-4 Если вам нужно самостоятельно освоить ведение автоматизированного бухгалтерского учета на предприятии, в организации или учреждении с использованием компьютерной программы "1С:Бухгалтерия 7.7", то книга известных авторов будет вам лучшим помощником. В ней излагаются принципы работы системы с учетом всех нормативных требований. Представлены ... подробнее

AutoCAD 2006:Моделирование в пространстве для инженеров и дизайнеров

2006/09‣книгодром

Серия "Мастер" Погорелов В. СПб: "БХВ-Петербург", 2006, 368 с. ISBN 5-94157-741-9 Прочитав книгу, вы научитесь создавать пространственные модели из поверхностей и твердых тел, раскрашивать их, тонировать и выводить на печать или сохранять в файле для последующего использования в виде пиксельных фотореалистичных изображений. Основные операции по созданию и редактированию моделей приводятся в виде пошаговых алгоритмов, которые сопровождаются ... подробнее

Mandriva Linux: полное руководство пользователя

2006/09‣книгодром

СПб: "БХВ-Петербург", 2006, 544 с. ISBN 5-94157-866-0 Данное руководство пользователя содержит полный набор информации обо всех аспектах установки и использования Mandriva Linux и миграции из Windows/Mac OS X. Начинающие пользователи узнают об основах дистрибутива Mandriva Linux и получают пошаговую инструкцию по подготовке компьютера к установке, после чего легко и просто установят Mandriva Linux на свой компьютер, настроят систему и ... подробнее

SBMAV Disk Cleaner

2006/09‣софт

сайт Shareware Есть ли в вашей коллекции полезного софта какая-нибудь утилитка для быстрой очистки жесткого диска от всяко-разного ненужного хлама: временных файлов, файлов-двойников и прочих ненужных файлов, которые со временем имеют свойство накапливаться на винчестере и засорять его до неузнаваемости? Если нет, то спешу вас познакомить с таковой утилиткой. Имя ей — SBMAV Disk Cleaner. Программа предназначена для поиска и удаления ... подробнее

Actual Startup PRO

2006/09‣софт

сайт Shareware Некоторые пользователи ПК иногда попадают в такую неприятную ситуацию: скачали и установили какую-нибудь полезную программу, некоторое время ею пользовались, но после нашли этой программе более достойную альтернативу. Что делать со старым софтом? Понятное дело — удалить. Но здесь уже не так все просто. Есть такая категория софтин, которые автоматически стартуют вместе с Windows и в таком работающем состоянии не подлежат ... подробнее

Modem Monitor

2006/09‣софт

сайт Freeware Утилита Modem Monitor создана для наблюдения за состоянием и работой модема, находящегося на удаленной машине. Зачем это нужно? Все просто! Представьте себе такую ситуацию: офис некоей фирмы, несколько простых рабочих компьютеров, связанных локальной сетью, нужен выход в Интернет каждой из машин. Как это сделать? Нужно либо купить и установить модем на каждый из таких ПК, либо поставить сервер на одну из машин и установить на ... подробнее

Easy HTML Autorun Builder

2006/09‣софт

сайт Shareware У многих пользователей ПК при создании собственного СD- или DVD-диска возникает одна и та же проблема — необходимость в красочном оформлении и удобстве использования такого диска. И если оформление сегодня — дело совсем несложное (достаточно в том же Nero в Cover Designer'е создать красочную обложку для диска), то с удобством использования все не так просто — после помещения в оптический привод диск должен автоматически ... подробнее

Punto Switcher

2006/09‣софт

сайт Freeware Для большинства пользователей эта программа не нуждается в представлении. Punto Switcher — это программа, предназначенная для автоматического переключения раскладки клавиатуры. В основе программы лежит особый механизм наблюдения за языком набираемого текста. Авторы Punto Switcher — группа разработчиков, которые постоянно совершенствуют и развивают свой продукт. Возможности программы весьма впечатляют: автоматическое ... подробнее

Quick Time

2006/09‣софт

сайт Shareware Пакет Quick Time известен любому пользователю "яблочного компьютера". Он появился на Apple Macintosh с незапамятных времен. Разработчики Quick Time включали в состав одних из самых первых и примитивных версий Mac OS. С его реинкарнацией для ОС семейства Windows программа стала еще более популярной в пользовательской среде. Да, сегодня совсем необязательно покупать Apple Macintosh для того, чтобы пользоваться этим замечательным ... подробнее

Collmate

2006/09‣софт

сайт Почти все люди что-либо коллекционируют. Предметом помешанного собирательства может быть все: часы, монеты, пуговицы, диски с играми, аниме, кинофильмами, музыкой, обоями, книги и т.д. Иногда любители халявы любят приходить к таким вот коллекционерам и брать что-нибудь "на пару дней". Тут же прибегает второй обладатель захопущих рук, и так до бесконечности, т.е. пока не кончатся предметы бесценной коллекции. Все мы прекрасно знаем, что ... подробнее

Seepassword

2006/09‣софт

сайт Программа позволяет увидеть находящиеся под звездочками, кружочками и т.п. пароли, которые имеют свойство забываться. Что интересно, эта программа также не бесплатна. JeLee ... подробнее

Solid Converter PDF

2006/09‣софт

сайт Программа, способная преобразовывать файлы формата .pdf в текст и картинки. Неплохо справляется со своей задачей, но бывают и ошибки вроде неправильной кодировки и т.п. (что у неопытного пользователя вызовет вопросы). Но если стоит острая необходимость в преобразовании файлов верстки в текст, программа может быть весьма полезна и, скорее всего, сграбит текст правильно. Требует регистрации. JeLee ... подробнее

Mp3tag

2006/09‣софт

сайт Программа, позволяющая редактировать теги MP3- и WMA-файлов. Имеет множество пунктов, среди которых — собственно теги, а также битрейт, дорожка, кодек, частота плюс, возможно, добавление своих. По этим пунктам можно упорядочить записи, теги можно менять группами из нескольких файлов. Также можно создавать шаблоны изменений, плейлисты. В программе есть мастер присвоения номеров и откат действий. Отличная замена редактированию вручную, к ... подробнее

Keyboard Ninja

2006/09‣софт

сайт При ожесточенном наборе текста у вас наверняка могут случиться такие вещи: при недостаточном опыте ввода "вслепую", можно напечатать выражение не на той раскладке клавиатуры, нажатый не вовремя Caps Lock превратит предложение в тАКОЙ вИД, а случайный регистр второй буквы — в ВОт такой. При многочисленном повторении это может довести до белого каления многих. Эта программа превратит все вышеперечисленное в нормальный вид. Но это, конечно ... подробнее

IconoMaker

2006/09‣софт

сайт Хотели ли вы сделать свои собственные иконки? Если да, но не знали, через какую программу это сделать, то возрадуйтесь: теперь это перестанет быть для вас загадкой. Чтобы создать свои файлы с форматом .ico, icpr (форматы иконок), всего-то и нужно скачать эту программу. После этого нужно открыть ею файлы формата .png, .xpm, .xbm. В .png-формат умеет сохранять стандартный MSPaint (вам придется перегонять в него каждый файл по очереди — ... подробнее

Tidy Start Menu

2006/09‣софт

сайт Программа, позволяющая автоматизированно создать пункты в меню Пуск категории — к примеру: игры, софт, интернет, — что вручную обычно редактируется в папке Главное меню учетной записи. В программе существует несколько первоначальных шаблонов, к которым вы можете добавить свои. Также при перемещении ярлыков программа может делать копию первоначального варианта меню на случай сбоев. Бесплатна. JeLee ... подробнее

Active Keyboard

2006/09‣софт

сайт Одна из программ, предназначенных для привязки к комбинациям клавиш определенных действий, алгоритмов. На клавиши мыши и клавиатуры можно назначить запуск любой программы, открытие папки и www-адреса, выдвижение крышки CD-ROM'a — в общем, все для того, чтобы почувствовать себя волшебником. Бесплатна. JeLee ... подробнее

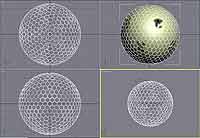

Создание мячей в 3ds Max

2006/09‣софт

Любой трехмерный проект начинается с идеи. За ней следует поиск путей к воплощению. Некоторые идеи так и остаются не реализованными из-за того, что 3D-аниматор просто на знает, как их воплотить в редакторе для работы с трехмерной графикой. Причем иногда загвоздка возникает не при моделировании каких-нибудь сложных объектов с большим количеством деталей, а при попытке создать, казалось бы, простые предметы. Одним из таких объектов является мяч. ... подробнее

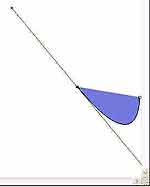

Загибаем край листа в Photoshop

2006/09‣софт

Интерес к данной тематике регулярно проявляется на форумах, посвященных Photoshop. Кто-то находит выход в использовании таких фильтров, как Vizros Plugins, AV Bros. Page Curl Pro и т.п., но настоящие приверженцы Photoshop всегда точно знают, как это сделать своими руками. В данной статье мы рассмотрим популярные способы создания данного эффекта (его также "обзывают" эффектом загнутого листа). Первый вариант Начнем с самого ... подробнее

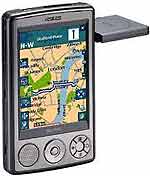

Asus A636. Продвинутая навигация

2006/09‣мобиле

Большинство КПК со встроенными GPS-модулями являются весьма аскетичными в отношении других интерфейсов. Bluetooth, Wi-Fi и мощный процессор у таких устройств принесены в жертву спутниковой навигации. Вот и оставались КПК со встроенным GPS редкими и не слишком популярными наладонниками. Но почему нельзя совместить высокую функциональность и GPS? Можно! — отвечает нам Asus A636 — новейший КПК, работающий под управлением Windows Mobile 2005. ... подробнее

Обзор софта для Palm OS. Часть 9. Безопасность 2

2006/09‣мобиле

В прошлой статье мы поговорили о безопасности — вещи, которой нельзя пренебрегать. И понимаешь это, к сожалению, только когда попадаешь в какую- нибудь передрягу. Сегодня разговор о хранителях паролей. Рассмотрим несколько представителей этого рода. Многие запомнить PIN-код телефона, пароль кредитной карточки, WebMoney, почты и всех других просто не могут или не хотят, а использовать один и тот же небезопасно. Хранители паролей позволяют ... подробнее

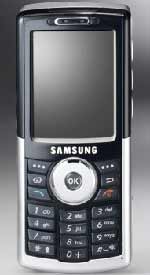

Samsung i300. Музыкальный смартфон с жестким диском

2006/09‣мобиле

На мобильный рынок компания Samsung пришла относительно недавно, но уже успела войти в тройку лидеров как по продажам, так и по выпуску широчайшего ассортимента моделей. И если поначалу усилия компании были сосредоточены на выпуске дорогих имиджевых продуктов, то чуть позже ее интересы распространились и на бизнес-сектор, и на сектор бюджетных решений. До недавнего времени лишь область "умных" устройств выпадала из области интересов компании. ... подробнее

Компьютерный звук

2006/09‣железо

Выпуск третий. Битва за трехмерный звук Современные игры немыслимы без трехмерного звука точно так же, как DVD-фильмы немыслимы без пятиканальной акустики Dolby Surround. Безусловно, можно замечательно обойтись без всех этих технологий и смотреть DVD по старинке, на ламповом телевизоре с монофоническим динамиком, а играть в игры, вообще отключив звук. Но тот, кто пользуется подобными режимами "совместимости", теряет весьма значительный кусок ... подробнее

OKI С3200. Цветной светодиодный принтер

2006/09‣железо

До недавних времен понятие "домашний лазерный принтер" в головах большинства пользователей сводилось к чему-то исключительно монохромному, умеренно дорогому (ведь "лазерник" просто не может быть дешевым) и безапелляционно качественному. Лазерная печать на то и лазерная, чтобы не допускать ни малейших огрехов. Да и стоимость одной лазерной копии на порядок дешевле, чем для струйной, и при соответствующих объемах печати лазерный принтер ... подробнее

Создание web-приложений в среде Eclipse WTP

2006/09‣программирование

Общие сведения Платформа Eclipse является удобным средством разработки программных продуктов с использованием разнообразных технологий. Параллельно ведется разработка ряда специализированных продуктов для решения определенных задач. Одним из таких проектов является Web Tools Project (WTP). Он включает в себя модули для разработки как простых статических web-проектов, так и сложных динамических J2EE-приложений. Проект WTP состоит из двух ... подробнее

Fujitsu-Siemens Loox N520. Продвинутая навигация 2

2006/09‣мобиле

В прошлом выпуске КГ мы начали знакомство с новым поколением навигационных КПК на примере Asus A636. Сегодня мы продолжим знакомиться с GPS- наладонниками и подробно рассмотрим Fujitsu-Siemens Loox N520 — навигационный КПК с поддержкой Wi-Fi, работающий под управлением Windows Mobile 2005. Однако у Loox N520 есть важное преимущество перед Asus A636 — наличие у "Лукса" USB-host. Комплектация В картонной коробке средних размеров, кроме самого ... подробнее

NAMM Show Summary

2006/09‣мультимедиа

Продолжаем наш обзор новинк, представленных на выставке NAMM Show 2006. Сегодня мы достаточно бегло просмотрим компании Hartke, Hughes&Kettner, IK Multimedia и Lexicon. Конечно, к этому выпуску мною планировалось интервью с iZotope, но по некоторым причинам оно откладывается. Надеюсь, что вы сможете его прочитать в одном из следующих выпусков. Итак, приступим… Hartke Компания Hartke (Samson Tech) производит множество различной продукции, ... подробнее

Обзор материнской платы Foxconn 955X7AA

2006/09‣железо

Не так давно на страницах КГ мы рассмотрели материнскую плату Foxconn NF4SK8AA-8EKRS, построенную на чипсете NVIDIA nForce4 SLI и служащую хорошим доказательством того, что этот производитель вполне способен создавать зрелые высококачественные продукты. Сегодня автор хотел бы обратить ваше внимание на другое изделие компании, в основе которого лежит топовый чипсет от Intel — i955X. Стоит отметить, что Foxconn одной из первых представила ... подробнее

HP Color Laserjet 3800: цветной лазерник для небольших рабочих групп

2006/09‣железо

Пусть цены на лазерную печать в цвете падают не столь быстрыми темпами, как хотелось бы потребителям, но сам цвет в лазерной печати уже давно перестал быть многотысячедолларовой суперроскошью для толстосумов. Правда, в дома и очень уж малые предприятия "цветной лазер" пока не добрался — еще дороговато. Тем не менее, фирмы, где цветная лазерная печать является критичным фактором для развития и стимулирования бизнеса, уже наверняка приобрели ... подробнее

Ультрамобильный планшетный ПК Fujitsu Siemens Computers LIFEBOOK P1510

2006/09‣железо

Сегмент планшетных ПК на данный момент является не слишком популярным и широко распространенным явлением. Однако их использование в медицине, бизнесе и других сферах с каждым днем расширяется. Компания Fujitsu Siemens Computers — лидер в этом плане. Их планшетный ноутбук-трансформер LIFEBOOK T4010 вызвал фурор среди любителей новых и необычных решений. Но компания не останавливается на достигнутом, и уже в скором времени был представлен ... подробнее

Активная 5.1 акустика Dowell SP-3001X5: очередная мощная универсальная система

2006/09‣мультимедиа

Компания из Гонконга SINO SMART INTERNATIONAL LIMITED представляет на рынке две основные линейки продуктов: D-computer — линейка устройств, комплектующих и периферийного оборудования, используемых в компьютерах и для компьютеров, — и Dowell — потребительские электронные устройства, предназначенные для бытового использования, а также акустические системы. Мультимедийные продукты компании — частые гости прилавков наших компьютерных магазинов. ... подробнее

Миражи Силиконовой долины

2006/09‣интернет

Главной биржевой IT-новостью в последних числах февраля и первых днях марта стало падение акций Google на 11% (то есть более чем на $42). Это еще не обвал, но уже близко к тому. Причиной стало заявление представителей руководства финансового отдела Google о том, что общий рост финансовых показателей компании замедлился. Представители Google также сообщили, что теперь компания будет "искать другие пути" для повышения прибылей. Впрочем, более ... подробнее